-

Um ataque do tipo DDoS é caracterizado pela inundação de tráfego em uma rede, muitas vezes com características de tráfego legítimo.

Em virtude de ser um tipo de ataque facilmente detectado, pode ser bloqueado por meio de firewall e IDS

Um DOS é uma tentativa de tornar os recursos de um sistema indisponíveis para seus utilizadores. Um DDOS é um DOS distribuído, ele tem sim a caracteristica de inundação de tráfego, muita vezes por características de tráfego legítimo ( várias requisições ao servidor WWW por exemplo ) , pode até ser bloqueado por meio de firewall e IDS, mas um DDOS não é facilmente detectado.

-

Além do fato de não ser facilmente detectado, a assertiva também está incorreta ao dizer que o Firewall pode bloquear um DDoS. O papel do Firewall é simplesmente permitir ou não a passagem de pacotes, portanto ele não será capaz de impedir um DDoS se ele for enviado com a intenção de, por exemplo, parar um serviço de HTTP que disponibilizamos como serviço na rede, pois o acesso será legítimo.

Quanto ao IDS, se o mesmo utilizar o método de BEHAVIOR BASED INTRUSION DETECTION e este tipo de ataque estiver catalogado em sua base, ele poderá tomar ações pré-definidas, como o bloqueio ou reset de conexão.

Como a assertiva usa o conectivo "E" , precisaríamos que as duas opções fossem verdade para que toda ela seja verdade "pode ser bloqueado por meio de firewall e IDS.", então, nesse caso, assertiva "ERRADA".

-

ERRADO

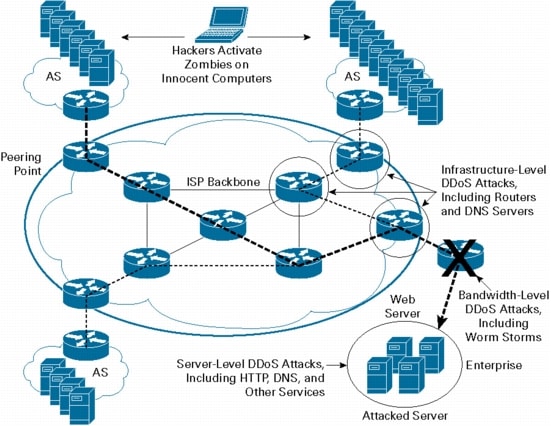

Distributed Denial of Service (DDoS) – Ataque de negação de serviço distribuído - São os ataques coordenados!

No DDoS, um conjunto de computadores é utilizado para tirar de operação um ou mais serviços ou computadores conectados à Internet.

Em dispositivos com grande capacidade de processamento, normalmente, é necessária uma enorme quantidade de requisições para que o ataque seja eficaz. Para isso, o atacante faz o uso de uma botnet (rede de computadores zumbis sob comando do atacante) para bombardear o servidor com requisições, fazendo com que o ataque seja feito de forma distribuída (Distributed Denial of Service – DDoS), sendo muito difícil detectar de onde exatamente parte o ataque.

Alvos típicos são servidores web, e o ataque tenta tornar as páginas hospedadas indisponíveis na WWW. Não se trata de uma invasão do sistema, mas sim da sua invalidação por sobrecarga.

-

Marquei a questão como errada pela simples razão de que um IDS não bloqueia nem toma nenhum tipo de atitude diante de uma ataque, simplemente emite alertas. O IPS sim pode atua proativamente.

DDoS é um tipo de ataque de negação de serviço cuja diferença do DoS é a cardinalidade.

Enquanto o DoS possui cardinalidade 1:1 ou 1:N o DDoS possui cardinalidade N:1 ou N:N, sendo portanto, no DDoS muito mais dificil detectar quem é o atacante.

-

O ataque distribuído por negação de serviço (DDoS, do inglês Distributed Denial-of-Service attack) atinge sua meta excedendo os limites do servidor. Para tal façanha, os responsáveis pelo ataque criam programas maliciosos que são instalados em diversas máquinas.

-

O IDS pode tomar providências no modo reativo

Prova: CESPE - 2011 - STM - Analista Judiciário - Análise de Sistemas - Específicos

Disciplina: Redes de Computadores | Assuntos: Segurança de Redes;

Ver texto associado à questão

IDS e IPS detectam intrusões com alta precisão, porém diferem pelo fato de o segundo atuar bloqueando o tráfego, quando algum evento relevante é detectado.

Certo Errado

errada

-

Prova: CESPE - 2013 - MPU - Analista - Suporte e Infraestrutura

Disciplina: Segurança da Informação

Julgue os itens subsequentes, com relação a filtro de conteúdo web e prevenção à intrusão.

Para a prevenção de ataques do tipo DDoS (negação de serviço distribuída), pode-se utilizar um IPS (sistema de prevenção de intrusão) do tipo NBA (análise de comportamento de rede)

Certo Errado

certa

-

1º Não é FACILMENTE detectado, por ser derivados de solicitações sem nenhum teor malicioso.

2º IDS não bloqueia. Apenas emite alerta.

-

GABARITO ERRADO!

.

.

Para a prevenção de ataques do tipo DDoS (negação de serviço distribuída), pode-se utilizar um IPS (sistema de prevenção de intrusão) do tipo NBA (análise de comportamento de rede). BY CESPE

Análise de Comportamento da REDE - NBA: Analisa o tráfego na rede com o objetivo de identificar ameaças que geram fluxos de tráfego incomum, como negação de serviço distribuída (DDoS), alguns tipos de malwares, e violações das políticas de segurança.

-

Gabarito: errado

DDos = difíceis de detectar

DoS = fáceis de detectar

(CESPE - 2016 - TCE-PA) Um ataque de negação de serviço é dificilmente detectado em ambientes de rede. Gabarito: Errado

(CESPE - 2015 - TCU - AFCE) Os ataques DDoS de camada de aplicação são caracterizados por explorar aspectos de arquitetura das aplicações e dos serviços para obstruir a comunicação; além disso, são difíceis de detectar e podem ser efetivos com poucas máquinas e taxas de tráfego não muito altas. Gabarito: Certo

-

Gabarito: ERRADO.

Para não confundir: Existem dois tipos de ataque de negação de serviço: DOS/ DDOS

Resumindo: O principal objetivo é tornar o recurso (rede ou serviço) indisponível.

- DoS (Denial of Service) o atacante utiliza apenas um computador para tirar de operação um serviço da internet.

Como utiliza apenas uma máquina no ataque, fica mais simples de detectar. Já o DDos é distribuído, portanto, mais difícil de detectar.

- DDoS (Distributed Denial of Service) utiliza um conjunto de computadores.

IMPORTANTE SABER:

Filtro de aplicativos WEB é um tipo de Firewall que age filtrando, monitorando e bloqueando pacotes de dados que são passados para um aplicativo online. Pode ser implantado através de um proxy e se baseia em uma rede, um host ou em uma nuvem. (monitora o tráfego HTTP entre a aplicação web e a internet).

WAF protege as aplicações web contra ataques como falsificação de solicitação entre sites, DDoS, cross-site-scripting (XSS), inclusão de arquivos e injeção de SQL, entre outros.

O WAF é uma defesa de protocolo da camada 7 (no modelo OSI).

obs.: WAF é capaz de filtrar o conteúdo de aplicativos web específicos, enquanto os firewalls comuns servem como um portão de segurança entre servidores.

Caso eu esteja equivocada, mandem mensagem. Bons estudos!

Fonte: meus resumos + Prof. Hachid.

-

➢ NEGAÇÃO DE SERVIÇO (DOS OU DDOS) É o famoso ataque de negação de serviço, que sobrecarrega um sistema com o objetivo de torna-lo indisponível. O atacante utiliza técnicas enviando diversos pedidos de pacotes para o alvo com a finalidade de que ele fique tão sobrecarregado que não consiga mais responder a nenhum pedido de pacote.

• DoS (Denial of Service) Ataque de negação de serviço tira de operação um serviço da internet.

• DDOS – (Ataque de negação de serviço distribuído) Esses ataques têm como objetivo causar indisponibilidade no serviço fornecido pelo alvo. (Várias máquinas - Flooding (inundação).

-

Alguns Conceitos:

DoS: várias requisições partindo de uma mesma máquina, é de fácil detecção

DDoS: várias requisições partindo de diversas máquinas (normalmente zumbis = máquina infectadas por bots), é de difícil detecção

IDS: Sistema de Detecção de Instrusão, apenas detecta e alerta sobre tráfego possivelmente malicioso

IPS: Sistema de Prevenção de Intrusão, detecta e bloqueia tráfego possivelmente malicioso

-

A distributed denial of service attack attempts to overwhelm and exhaust an application's resources, making the application slow or unresponsive to legitimate users. DDoS attacks can target any resource that's publicly reachable through the internet, including websites.

DDoS Protection identifies the attacker's attempt to overwhelm the network and blocks further traffic from them, ensuring that traffic never reaches the resources. Legitimate traffic from customers still flows in without any interruption of service.

DDoS Protection can also help you manage your cloud consumption. When you run on-premises, you have a fixed number of compute resources. But in the cloud, elastic computing means that you can automatically scale out your deployment to meet demand. A cleverly designed DDoS attack can cause you to increase your resource allocation, which incurs unneeded expense.

A DDoS tier protection can help prevent:

Volumetric attacks The goal of this attack is to flood the network layer with a substantial amount of seemingly legitimate traffic.

Protocol attacks These attacks render a target inaccessible by exploiting a weakness in the layer 3 and layer 4 protocol stack.

Resource-layer (application-layer) attacks (only with web application firewall) These attacks target web application packets to disrupt the transmission of data between hosts. You need a web application firewall (WAF) to protect against L7 attacks.

https://www.skillpipe.com/#/reader/urn:uuid:cd0c80a0-b0ef-59e9-bebd-7334e2f12cb8@2022-02-25T04:46:05Z/content